導入: 「うちは大丈夫」という誤解が最大の脆弱性になる

「うちは規模が小さいから狙われない」「IT担当に任せているから大丈夫」「対策は一応やっている」。こうした認識が、結果的に最も甚大な損失を招いています。

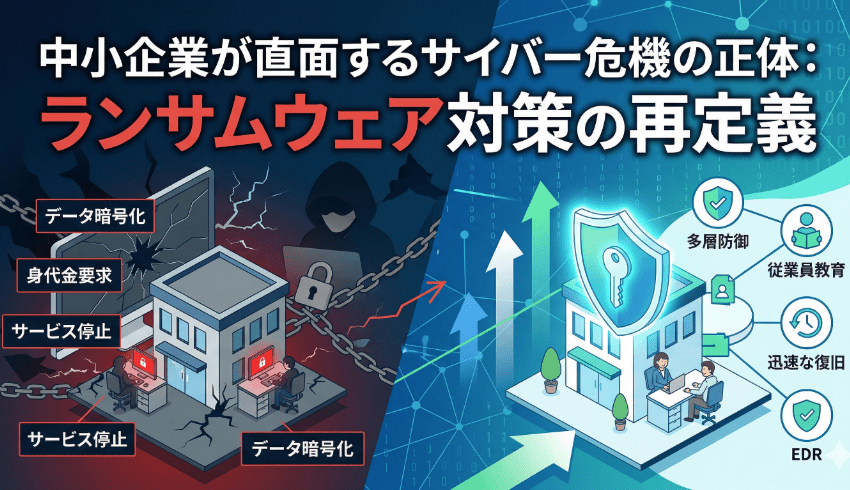

現在のランサムウェア攻撃は、もはや無差別な嫌がらせではありません。明確な経済的ロジックに基づき、「最も効率よく利益を得られる対象」が冷徹に選別されています。その主要なターゲットこそが、中小企業や自治体です。

これらの組織は防御が相対的に脆弱でありながら、公共性の高いデータや事業継続に不可欠な情報を保持しています。攻撃者にとって、業務停止が致命的になる組織ほど、身代金を支払う可能性が高い「優良な顧客」に見えているのです。

一度被害に遭えば、その影響はIT部門にとどまりません。

-

受発注の完全停止

-

顧客対応の不能

-

数億円規模の売上消失

-

取引先からの信用失墜と契約解除

-

甚大な事後対応による従業員の離職

ランサムウェアは単なる「ITトラブル」ではなく、経営そのものを揺るがす経営課題です。本記事では、ランサムウェアの構造から攻撃者のビジネスモデル、そして現実的な侵入経路をファクトに基づいて整理し、経営者が今すぐ着手すべき実践的対策を詳説します。

1. ランサムウェアの本質:なぜ「業務」が人質になるのか

ランサムウェアとは、システムやデータを暗号化して人質に取り、復旧と引き換えに金銭(身代金)を要求する攻撃です。しかし、現代の攻撃を理解するには、以下の3点を押さえる必要があります。

攻撃の目的は「純然たる収益」

かつてのウイルスは破壊活動や自己顕示が目的でしたが、現在は完全に「ビジネス」としてエコシステムが成立しています。攻撃者はツール開発、標的選定、交渉、資金洗浄までを分業化し、高い投資対効果(ROI)を追求しています。

「データ」ではなく「事業継続」を人質にする

ファイルが開けなくなること自体が問題なのではありません。基幹システムや物流網、会計処理が停止することで、企業活動そのものが物理的に止まることが真の脅威です。

「情報漏洩」を組み合わせた多重恐喝

現在は単なる暗号化だけでなく、データを事前に盗み出し、「支払わなければダークウェブに公開する」と脅迫する手法が主流です。これにより、バックアップからデータを復旧できたとしても、社会的信用の失墜を盾に支払いを迫られます。

2. 攻撃手法の進化:バックアップだけでは防げない「多重恐喝」

ランサムウェアは、対策の隙を突く形で急激に進化を遂げています。

3-1. 国内外の被害事例にみる「共通の脆弱性」

過去の重大な事案を振り返ると、共通して「境界防御の突破」と「検知の遅れ」が原因となっています。

-

製造業(大手自動車メーカー等のサプライチェーン) サプライヤーの停止が、完成車メーカーの全工場停止を招いた事例。ITの停止が生産ラインの停止に直結するリスクを露呈しました。

-

出版・コンテンツ(KADOKAWA等) データセンターを含む大規模なインフラが攻撃を受け、サービス停止が長期化。デジタル資産を中核とする企業にとっての致命傷となりました。

-

医療・公共インフラ(地方病院や自治体) 徳島県つるぎ町立半田病院の事例など、電子カルテの停止により地域医療が麻痺。バックアップまで暗号化される「詰め」の甘さが被害を拡大させました。

これらの事例の共通点は、決して特殊な攻撃を受けたわけではなく、VPN機器の脆弱性放置やID管理の不備など、基本的な対策の隙を突かれた点にあります。

3-2. 国内外の被害事例にみる「共通の脆弱性」

過去の重大な事案を振り返ると、共通して「境界防御の突破」と「検知の遅れ」が原因となっています。

【深掘り】アサヒグループ:デジタル化の「急所」を突かれた2ヶ月間の沈黙

2025年9月29日、日本を代表する飲料メーカー、アサヒグループホールディングスの国内拠点が、ロシア系と目されるサイバー犯罪集団「Qilin(キリン)」による大規模なランサムウェア攻撃を受けました。この事例は、現代のサプライチェーンにおいてITの停止がいかに致命的な物理的影響を及ぼすかを、全国民に知らしめることとなりました。

1. 攻撃の経緯と「潜伏」の実態

フォレンジック調査の結果、攻撃者は発覚の約10日前からネットワークに侵入していたことが判明しています。

-

初期侵入: 外部接続用ネットワーク機器の脆弱性を悪用し、ID・パスワードを奪取。

-

偵察と権限掌握: 深夜や早朝の業務時間外を狙い、10日間にわたって内部サーバーを探索。段階的に管理者権限を奪取し、バックアップを含む中枢システムへの攻撃準備を整えました。

-

発動: 9月29日、一斉にデータを暗号化。同社は直ちにインターネット回線と拠点間ネットワーク(約300拠点)を遮断し、データセンターを物理的に隔離する緊急措置を講じました。

2. 「手書きとファックス」に逆戻りした現場の混乱

デジタル化の恩恵を受けていた受注・出荷システムが完全に停止したことで、現場は数十年前にタイムスリップしたような状況に陥りました。

-

出荷停止: 自動化された物流システムが機能せず、全国の工場で出荷が停止。主力商品の「アサヒスーパードライ」などが店頭から消える事態となりました。

-

アナログ対応: 電話、手書きの伝票、ファックスによる手作業の受注・出荷を余儀なくされましたが、処理能力は通常時の10〜20%にまで激減しました。

-

決算延期: 財務・経理システムも影響を受け、2025年12月期第3四半期の決算発表を延期。株価や投資家からの信頼にも影を落としました。

3. 甚大な個人情報の流出

暗号化だけでなく、データの窃取を伴う「二重恐喝」の典型例でもありました。

-

流出規模: 顧客、従業員、取引先など、最大190万件に及ぶ個人情報が含まれる可能性が公表されました。

-

被害の内訳: 10万通を超えるメールデータや、HR(人事)関連の機密書類、財務・法務文書など約27GBのデータが外部に持ち出されました。

4. 2ヶ月に及ぶ復旧と巨額の再発防止策

完全な復旧と再発防止策の策定には、約2ヶ月の歳月を要しました。アサヒは「境界防御」の限界を認め、以下の抜本的な構造改革に着手しています。

-

「完全隔離型」バックアップへの刷新: システムが乗っ取られても削除できない不変バックアップの実装。

-

EDR(端末検知・対応)の全社配備: PCやサーバー内での不審な動きをリアルタイムで監視・遮断する体制の強化。

-

特権ID管理の厳格化: パスワードだけでなく、ハードウェアトークンを用いた多要素認証(MFA)の全面導入。

この事例から中小企業が学ぶべき教訓は、**「どれほど強固なブランドであっても、一つのパスワード漏洩から全国規模の物流停止まで一気に転落する」**という現実です。アサヒのような大企業でさえ数ヶ月の時間を要した復旧作業を、リソースの限られた中小企業が耐え抜くことは極めて困難と言わざるを得ません。

4. 攻撃者のロジック:準備8割、実行2割の周到さ

攻撃者は行き当たりばったりで動いているわけではありません。

-

ターゲット選定: 防御が緩く、かつ「支払わざるを得ない」事情(納期、公共性、納期遅延の損害賠償など)がある組織を狙います。

-

潜伏と横展開: 侵入後、即座に暗号化はしません。数週間から数ヶ月潜伏し、ネットワーク内を探索(ラテラル・ムーブメント)。管理者権限を奪取し、バックアップサーバーの所在を突き止めます。

-

一斉攻撃: 最も効果的なタイミング(連休前や深夜など)で一斉に暗号化とデータ窃取を実行します。

5. 現実的な侵入経路と対策のポイント

警察庁の統計(令和5年)によれば、ランサムウェアの侵入経路は、VPN機器の脆弱性とリモートデスクトップ(RDP)、そしてフィッシングメールが大半を占めています。

-

VPN・ネットワーク機器の放置: 古いファームウェアを使い続けることは、泥棒に鍵を渡しているのと同じです。

-

多要素認証(MFA)の未導入: IDとパスワードだけでは、リスト型攻撃に対して無力です。

-

サプライチェーンの弱点: 自社のセキュリティを固めても、セキュリティの甘い関連会社や取引先を経由して「信頼されたネットワーク」から侵入されます。

6. 経営者が果すべき3つの責務

セキュリティはIT部門の予算の問題ではなく、経営者の意思決定の問題です。

1. 優先順位の明確化:3大対策への集中投資

限られた予算の中で、以下の3点には最優先で投資すべきです。

-

強固なバックアップ: ネットワークから隔離された(オフラインまたは不変性を持つ)バックアップ。

-

多要素認証(MFA): すべての外部アクセスに必須化。

-

脆弱性管理: 修正パッチの即時適用。

2. インシデント前提の経営(レジリエンス)

「侵入を100%防ぐ」ことは不可能です。被害に遭うことを前提に、どう早期検知し、どう事業を継続・復旧させるかのシナリオ(BCP)を策定しておく必要があります。

3. 組織文化としての教育

年1回の形式的な研修ではなく、日常的な意識付けが重要です。怪しいメールを開かないことよりも、「違和感に気づいたら即座に報告できる」心理的安全性の構築が被害を最小化します。

7. 実務的ロードマップ:即日・1週間・1ヶ月でやるべきこと

フェーズ1:即日実施

-

管理者パスワードの総点検: 推測されやすいもの、初期設定のままのものを即時変更。

-

パッチの確認: VPN、サーバー、OSの未適用アップデートをすべて実施。

フェーズ2:1週間以内

-

多要素認証(MFA)の導入: リモートワーク環境、クラウドサービス、管理用アカウントへの導入。

-

バックアップの「隔離」: ネットワーク経由で削除できない形式になっているか確認。

フェーズ3:1ヶ月以内

-

特権IDの整理: 不要な管理者権限の削除。

-

インシデント対応マニュアルの策定: 連絡網と復旧手順の文書化。

実務者向けチェックリスト

以下の項目に一つでも「No」があれば、貴社は今この瞬間も攻撃の危機に晒されています。

-

[ ] 重要なデータのバックアップは、物理的または論理的にネットワークから隔離されているか。

-

[ ] 外部から社内ネットワークへのアクセスには、すべて多要素認証が導入されているか。

-

[ ] OSやネットワーク機器の脆弱性パッチは、公開から1週間以内に適用されているか。

-

[ ] 従業員が「不審な動き」を報告するための明確な窓口と手順があるか。

-

[ ] 万が一の際、どのシステムを優先的に復旧させるか、優先順位が決まっているか。

まとめ:意思決定の本質

ランサムウェア対策の本質は、壁を高くすることだけではありません。「攻撃者にとって、この企業を攻めるのはコスト(手間)がかかりすぎて、割に合わない」と思わせることです。

対策を先送りにした結果支払うコストは、事前に対策を講じる費用の数十倍から数百倍に達します。それは身代金だけでなく、調査費、復旧費、そして失われる将来の利益を含みます。

明日、自社のシステムがすべて停止しても事業を継続できるか。経営者に突きつけられているのは、その覚悟と準備の有無です。

中小企業自治体DXニュース編集部です。

本メディアは、中小企業経営者や自治体関係者に向けて、補助金・資金調達・DX・業務改革などの分野に関する実務情報を発信するビジネスメディアです。

編集部には、金融機関、ベンチャーキャピタル、経営企画、新規事業開発、DXコンサルティングなどの分野で実務経験を持つメンバーが参画。スタートアップ投資、企業の資金調達支援、SaaS企業のマーケティング支援、自治体・大学との産学官連携プロジェクトなど、多様な事業支援の現場で得た知見をもとに記事制作を行っています。

また、地域企業のDX支援や新規事業の立ち上げ、産学官連携による地域プロジェクトなどに携わってきた経験を活かし、現場視点での情報整理と解説を重視しています。

記事制作には、外資系IT企業、SaaS企業、AIスタートアップ、技術系ベンチャーなどで事業開発・マーケティングを担当する専門ライターや編集者が参加し、専門性と実務性の両立を重視しています。

中小企業や地域社会の持続的な成長に貢献する情報発信を目指しています。